КНДР расширяет схему IT-работников на Европу с помощью deepfake и ИИ

Государственная программа КНДР по внедрению IT-специалистов в западные компании расширила географию присутствия, переключившись с США на европейский рынок. Согласно данным Google Threat Intelligence Group (GTIG), операторы активно проникают в технологические секторы Великобритании, Германии, Португалии, Польши и Румынии. Смена вектора обусловлена усилением давления со стороны американских правоохранительных органов, которые за последние годы значительно усложнили работу для подобных групп.

Методология и технический стек

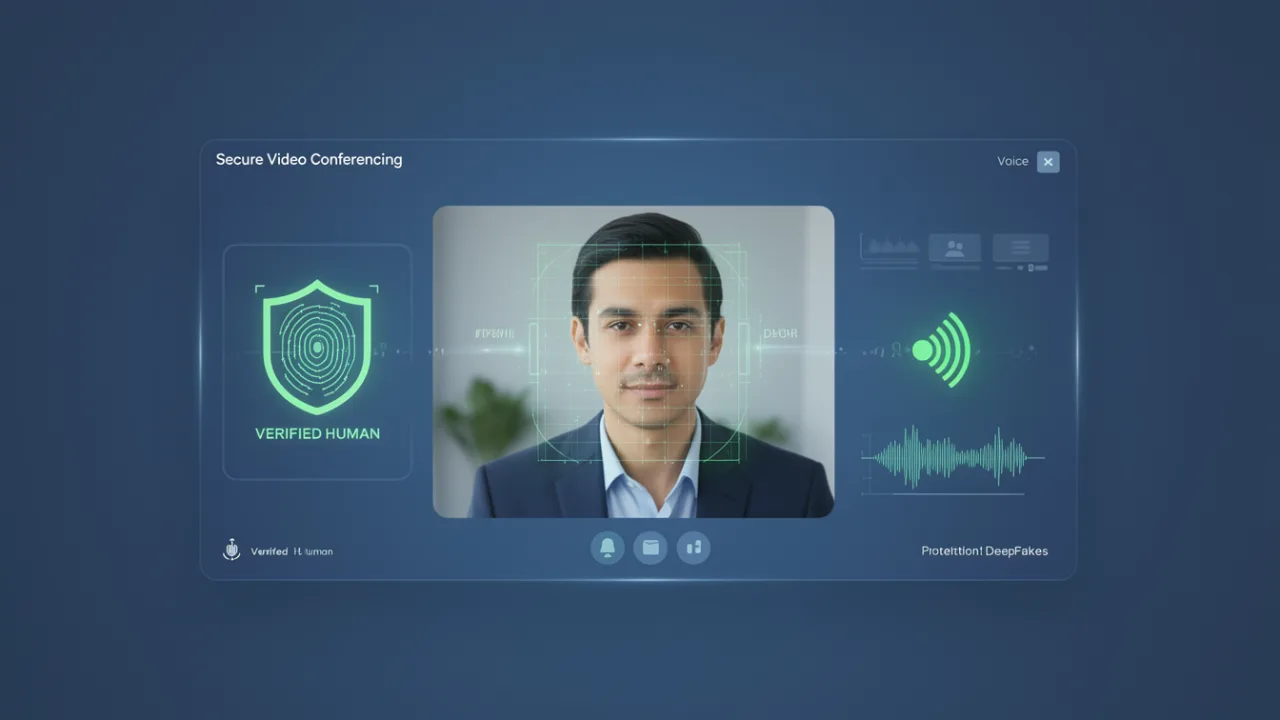

Схема предполагает трудоустройство северокорейских специалистов на удаленные позиции под вымышленными личинами. Получаемая заработная плата затем перенаправляется в Пхеньян. Если говорить проще, злоумышленники используют широкий спектр доступного коммерческого ПО для обхода фильтров безопасности. Для прохождения видеоинтервью применяются инструменты для подмены лиц в реальном времени и технологии deepfake, накладывающие изображение «кандидата» на видеопоток. Голосовые модификаторы позволяют скрывать региональные акценты, характерные для носителей корейского языка.

Помимо визуальной маскировки, операторы используют большие языковые модели (LLM) для генерации биографий, сопроводительных писем и переписки, которые соответствуют культурным и лингвистическим стандартам целевой страны. ИИ помогает автоматизированно проходить системы скрининга кандидатов. Согласно статистике Okta, частота использования deepfake в попытках взлома с 2024 года выросла на 700%. На практике это означает, что один оператор способен удерживать десятки различных личностей, имитируя профессиональный опыт, который ранее было сложно фальсифицировать из-за культурных барьеров.

Масштаб угрозы

Рекрутинг исполнителей ведется через площадки Upwork, Telegram и Freelancer. В отчетах упоминаются попытки выдачи себя за граждан Италии, Японии, Японии, Малайзии, Сингапура, Украины, США и Вьетнама. Для обеспечения технической инфраструктуры в ряде стран Европы обнаружены «ноутбучные фермы» — физические массивы оборудования, которые управляются местными агентами, снимая с удаленных исполнителей нагрузку по обслуживанию железа.

По оценкам Mandiant, на текущий момент в западных организациях задействовано более 3000 человек, связанных с этой схемой. Ежегодно они перечисляют режиму порядка 600 миллионов долларов. Основными целями являются компании в сфере ИИ, блокчейн-проекты, оборонные подрядчики и медицинские организации. Так, в Amazon с весны 2024 года было заблокировано свыше 1800 подозреваемых участников.

Уязвимость европейского сектора

Европейские компании в настоящий момент более уязвимы из-за недостаточного уровня институциональной осведомленности и отсутствия строгих фреймворков проверки благонадежности, которые уже внедрили американские корпорации под давлением регуляторов. Стандартные процедуры, включающие одну видеовстречу и проверку резюме, не способны выявить использование ИИ-инструментов и краденых персональных данных. Специалисты по безопасности отмечают, что текущие процессы удаленного найма структурно не готовы к такому уровню верификации.

Эволюция схемы: от мошенничества к вымогательству

С октября 2024 года схема перешла на новый уровень. В случае обнаружения и увольнения агенты начинают прибегать к прямому шантажу, угрожая утечкой данных. В тех случаях, когда «сотрудник» получил доступ к производственным кодовым базам, облачной инфраструктуре или весам проприетарных ИИ-моделей, подобные угрозы становятся серьезным фактором риска для бизнеса. Это превращает проблему из простой мошеннической схемы в вопрос информационной безопасности.

Перспективы реагирования

В ответ на ситуацию поставщики систем идентификации начали внедрять механизмы непрерывной аутентификации вместо разовой проверки при найме. Это позволяет закрыть «окно» для использования deepfake-фильтров в ходе собеседований. На государственном уровне ожидается выпуск специализированных бюллетеней для оборонных и ИИ-стартапов. При этом эксперты подчеркивают наличие законодательного пробела: текущий акт ЕС по ИИ (EU AI Act) не содержит механизмов борьбы с использованием ИИ для мошенничества при найме, что требует доработки нормативной базы для юридического признания этой угрозы как обязательной зоны комплаенса.