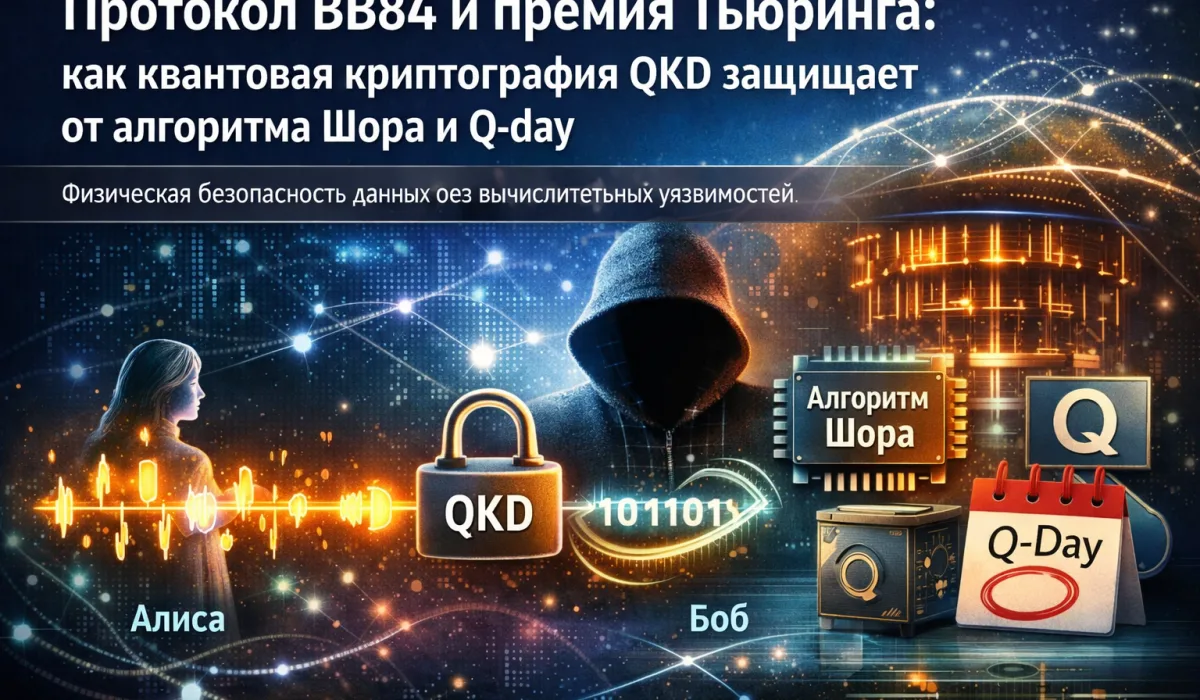

Математические методы шифрования, долгое время считавшиеся эталоном безопасности, постепенно теряют актуальность под давлением прогресса в области квантовых вычислений. В этой ситуации единственным фундаментально надежным способом защиты данных становится квантовое распределение ключей (Quantum Key Distribution, QKD). Основой всей современной индустрии квантовой безопасности является протокол BB84 — первая в истории схема, где секретность базируется не на вычислительной сложности алгоритмов, а на незыблемых законах физики.

18 марта 2026 года Ассоциация вычислительной техники (ACM) присудила премию Тьюринга, которую часто называют «Нобелевской премией для айтишников», американцу Чарльзу Беннетту и канадцу Жилю Брассару. Награда вручена за разработку протокола BB84, представленного еще в 1984 году. Это первый случай в истории премии, когда отмечено достижение, находящееся на стыке теоретической информатики и квантовой механики.

Уязвимость классических алгоритмов и угроза «Q-day»

Современная цифровая инфраструктура, включая банковские переводы и мессенджеры, опирается на алгоритмы типа RSA. Их надежность строится на предположении о колоссальных временных затратах на факторизацию больших чисел. Классическому суперкомпьютеру для подбора ключей потребовались бы тысячи лет. Однако квантовые компьютеры используют кубиты, способные находиться в суперпозиции, что позволяет им применять алгоритм Шора и решать подобные задачи экспоненциально быстрее.

Специалисты ожидают наступление так называемого «Q-day» — момента появления достаточно мощного квантового компьютера — к середине 2030-х годов. Существует и текущая угроза по модели «Harvest Now, Decrypt Later» (собирай сейчас, расшифровывай потом): злоумышленники уже сегодня перехватывают и сохраняют зашифрованный трафик в расчете на его взлом в ближайшем будущем. Протокол BB84 был создан именно для предотвращения подобного сценария.

Физические принципы защиты данных

Безопасность квантовой криптографии обеспечивается двумя фундаментальными факторами. Во-первых, теоремой о запрете клонирования, согласно которой невозможно создать точную копию неизвестного квантового состояния. Проще говоря, шпион не может скопировать фотон для последующего изучения. Во-вторых, принципом неопределенности Гейзенберга: любое измерение квантовой системы неизбежно вносит в нее возмущения. Если кто-то попытается перехватить фотон, информация в нем изменится, что будет мгновенно обнаружено легитимными пользователями.

Механика работы протокола BB84

Процесс передачи ключа между условными отправителем (Алисой) и получателем (Бобом) состоит из нескольких этапов:

1. Генерация и кодирование. Алиса создает случайную последовательность битов и для каждого выбирает один из двух базисов: прямолинейный (+) или диагональный (×). В зависимости от базиса 0 и 1 получают определенную поляризацию. Фотоны отправляются Бобу, при этом и значения битов, и выбранные базисы остаются в секрете.

2. Измерение. Боб принимает фотоны и также случайным образом выбирает базис для измерения каждого из них. Если он угадывает базис Алисы, то получает верный бит. Если же базис выбран неверно, результат становится случайным, а исходная информация безвозвратно искажается.

3. Просеивание ключа. Участники связываются по обычному открытому интернет-каналу. Боб сообщает, какие базисы он использовал, а Алиса подтверждает, где они совпали. Ошибочные позиции отбрасываются, а оставшиеся данные формируют «сырой ключ».

4. Обнаружение перехвата. Если злоумышленник (Ева) попытается измерить фотоны в процессе передачи, она неизбежно внесет ошибки. На этапе сверки случайной части ключа Алиса и Боб увидят аномальный уровень ошибок (QBER). Если он превышает порог в 11%, ключ считается скомпрометированным, и процесс останавливается. Вмешательство оставляет физический след, который невозможно скрыть математическими методами.

От теории к глобальной инфраструктуре

Разработки Беннетта и Брассара 1980-х годов заложили фундамент для целого пласта технологий, включая концепцию квантовой телепортации, представленную ими в 1993 году. Сегодня QKD-сети уже функционируют в США, Европе и Азии. Китай эксплуатирует самую протяженную в мире квантовую магистраль между Пекином и Шанхаем, а финансовые институты в Токио применяют эти технологии для защиты транзакций.

Несмотря на необходимость в дорогостоящем специализированном оборудовании и ограниченную дистанцию передачи, протокол продолжает эволюционировать. В современных коммерческих системах (например, Armos от QNu Labs) используются дополнительные «состояния-ловушки» (decoy states) для компенсации несовершенств реальных излучателей фотонов. Кроме того, ведутся работы по интеграции протоколов в стандартную телекоммуникационную инфраструктуру с помощью программируемых логических интегральных схем (ПЛИС), что подтверждается, в частности, исследованиями ученых из Института оптики атмосферы СО РАН.

Спустя более чем 40 лет после своего появления, BB84 остается единственным надежным щитом, гарантирующим секретность информации в эпоху, когда классические методы шифрования рискуют стать бесполезными.