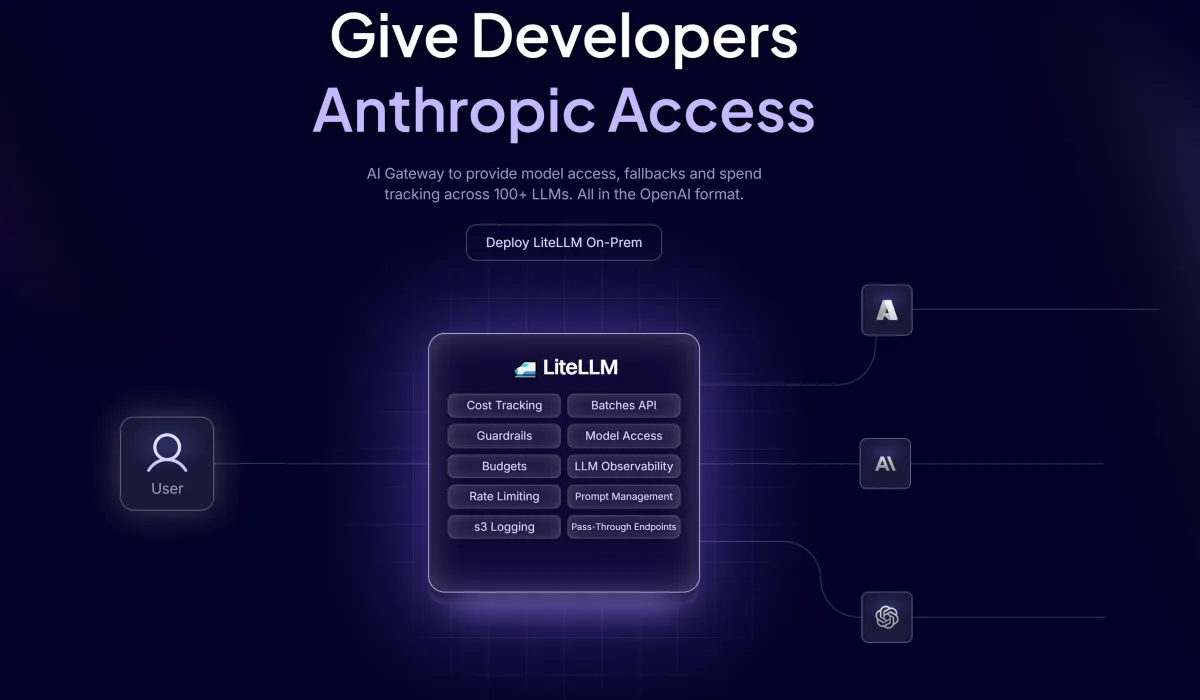

На этой неделе было выявлено зловредное ПО, которое инфицировало популярный открытый проект LiteLLM. Проект, разработанный выпускником Y Combinator, предоставляет доступ к сотням AI-моделей и включает функции управления расходами. По данным Snyk, одного из многих специалистов по безопасности, следящих за инцидентом, LiteLLM скачивался до 3,4 миллионов раз в день.

Проект имел 40 тысяч звёзд на GitHub и тысячи форков. Вредоносное ПО было обнаружено исследователем Callum McMahon из компании FutureSearch. Малварь проникла через зависимость — другое открытое программное обеспечение, на которое полагался LiteLLM. Она крадала логины и пароли, получая доступ к дополнительным пакетам и аккаунтам для дальнейшего сбора данных.

МакМахон обнаружил вредоносное ПО после того, как его компьютер выключился вскоре после загрузки LiteLLM. Из-за бага в коде вредоносной программы, он (как и известный исследователь AI Andrej Karpathy) пришёл к выводу, что она была написана неаккуратно.

Разработчики LiteLLM активно работают над устранением проблемы. Ситуация была выявлена достаточно быстро — вероятно, в течение нескольких часов. Тем не менее, инцидент вызвал много обсуждений в сообществе разработчиков.

На момент нашего рассмотрения (25 марта) LiteLLM по-прежнему заявлял о прохождении двух крупных сертификаций безопасности — SOC 2 и ISO 27001. Эти сертификаты выдала компания Delve, стартап Y Combinator, специализирующийся на AI-технологиях для обеспечения соответствия требованиям безопасности. Однако Delve подверглась критике за якобы предоставление ложных данных и использование аудиторов, которые "проставляют галочки" без серьёзной проверки. Delve опровергла эти обвинения.

Стоит отметить, что сертификации SOC 2 и ISO 27001 свидетельствуют о наличии строгих политик безопасности, но не гарантируют полную защиту от вредоносных атак. Например, политики по управлению зависимостями могут быть нарушены из-за внедрения вредоносного ПО.

Инженер Gergely Orosz подчеркнул, что многие разработчики были удивлены тем, что LiteLLM заявлял о своей защищённости с помощью Delve. CEO LiteLLM Криш Дхолакия не стал комментировать использование услуг Delve, сосредоточившись на устранении последствий атаки.

"Наш текущий приоритет — активное расследование инцидента вместе с Mandiant. Мы стремимся поделиться техническими выводами с сообществом разработчиков после завершения форастренного анализа," — заявил Дхолакия в интервью TechCrunch.